Environ 3,4 milliards d’e-mails de phishing sont envoyés chaque jour dans le monde. Une statistique alarmante qui démontre la prévalence de cette forme de cybercriminalité.

D’ailleurs, l’hameçonnage demeure le sujet de menace le plus recherché sur le site Cybermalveillance.gouv.fr, avec 1,5 million de consultations d’articles et 50 000 demandes d’assistance.

Google, dans ses efforts pour sécuriser internet, parvient à en bloquer près de 100 millions quotidiennement. Mais ce n’est pas suffisant.

Pour éviter le vol de données à travers ces techniques frauduleuses, qui s’affinent avec le temps, la méfiance et la sensibilisation aux bonnes pratiques d’hygiène informatique sont la clé.

Après la lecture de cet article, vous saurez tout sur les méthodes d’hameçonnage et comment vous en prémunir au quotidien.

Qu’est-ce que le phishing ?

Le terme « phishing », ou hameçonnage en français, désigne une pratique malveillante qui vise à tromper les utilisateurs pour qu’ils divulguent des informations confidentielles, telles que des identifiants de connexion, des numéros de carte de crédit ou de sécurité sociale.

De plus en plus variées et sophistiquées, les stratégies déployées par les cybercriminels vont de l’envoi d’emails falsifiés (scams) aux appels téléphoniques, en passant par les SMS et même le porte à porte.

Toutes les techniques sont bonnes pour reproduire des logos, tenues et discours provenant d’institutions officielles (banque, assurance, fournisseur d’électricité, Fournisseur d’Accès Internet…).

Il faut avouer que cela fonctionne puisqu’en 2023, l’intensité de ces pratiques a atteint un sommet alarmant avec l’envoi de 1,76 milliard d’URL de phishing à travers le monde !

Cependant, les exactions qui visent à obtenir des renseignements personnels ne datent pas de l’ère d’Internet. Pour bien les comprendre, revenons à leurs origines.

Les origines de l’hameçonnage : une fraude ancestrale

Bien avant que le World Wide Web déploie sa toile, l’art de tromper pour voler existait déjà. L’hameçonnage, tel que nous le connaissons aujourd’hui, tire ses racines de pratiques malhonnêtes plus anciennes, où la manipulation et la confiance jouaient déjà un rôle central.

Faux employés et arnaques traditionnelles

Dans le passé, des escrocs se faisaient passer pour des employés de services essentiels tels que le gaz ou l’électricité pour s’introduire chez leurs victimes. Ces imposteurs, qui ciblent souvent des personnes âgées, profitaient de leur confiance pour commettre leurs méfaits. Un exemple classique pourrait être un faux employé du gaz affirmant venir vérifier la chaudière qui, après une prétendue intervention, réclame une somme d’argent pour des réparations fictives.

Ces stratagèmes, bien qu’éloignés du vol de données numériques, reposent sur des principes similaires de tromperie et de confiance.

Même si ce type d’arnaque existe encore, les criminels ont adapté ces tactiques à l’univers digital.

De la ruse à la sophistication numérique

Les tentatives initiales de phishing étaient souvent grossières, parsemées d’erreurs flagrantes et donc facilement identifiables. Au fil du temps, les pirates ont affûté leurs approches : certains messages arrivent même à tromper des personnes prudentes, sensibilisées au piratage informatique.

Un exemple poignant est celui de Pierre, un sexagénaire, qui témoigne s’être fait dérober 30 000 euros après avoir scanné un QR Code provenant, soi-disant, d’Orange Bank. Le retraité pensait faire des placements intéressants, trompé par une interface savamment construite et les appels d’une (fausse) conseillère pour le guider dans ses investissements.

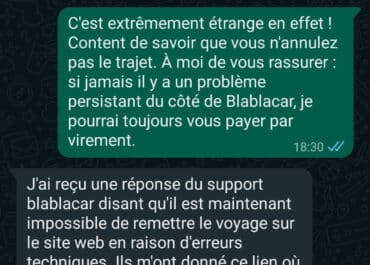

Si, dans ce cas, les escrocs ont monté un site de A à Z, ils s’appuient parfois sur des plateformes existantes. Dans un récent piratage visant BlaBlaCar, ils ont créé de faux trajets à bas prix pour obtenir les numéros de téléphone des utilisateurs. Le principe est simple : les profils factices annulent le voyage proposé, et déjà réservé, à la dernière minute. Ils envoient ensuite un SMS qui prétend qu’un bug sur BlaBlaCar est à l’origine de l’annulation. Ils proposent alors un autre lien, apparemment sécurisé, pour effectuer une nouvelle réservation.

Sur Twitter, Valentin raconte comment il s’est fait débiter de 300€, au lieu des 9€ prévus.

Le cadre légal autour de la récupération frauduleuse d’informations

Face à la menace croissante du phishing, des lois ont été mises en place pour protéger les citoyens et pénaliser les auteurs de ces manipulations numériques. En France, plusieurs articles du Code pénal s’appliquent directement aux différentes facettes de l’hameçonnage.

En premier, l’article 313-1 du Code pénal définit clairement l’escroquerie comme le fait de tromper une personne par l’usage d’un faux nom ou d’une fausse qualité, ou encore par l’emploi de manœuvres malhonnêtes afin de lui faire remettre des fonds ou tout autre bien. Cette définition englobe les méthodes utilisées dans l’hameçonnage pour induire en erreur les victimes et obtenir illicitement une chose de valeur.

En complément, l’article 226-18 concerne la collecte frauduleuse de données à caractère personnel, un pilier central des opérations de phishing. Ce texte punit l’acquisition d’informations privées par un moyen frauduleux, déloyal ou illicite.

Dans le Code de la consommation, les articles L121-1 ciblent les pratiques commerciales trompeuses, qui peuvent comprendre certains types de « scams » (arnaques, tromperie) , visant à induire les consommateurs en erreur sur la nature des produits ou services offerts.

Enfin, en tant qu’organisme de régulation, la CNIL (Commission nationale de l’informatique et des libertés) joue également un rôle dans la protection des données et la lutte contre les pratiques illégales de collecte. Elle propose également des recommandations et des guides pour éduquer les particuliers et les entreprises sur les risques associés à ce type de piratage.

Les techniques de manipulation du phishing

Nous l’avons vu précédemment, des millions d’utilisateurs tombent dans les pièges du scam par email ou messagerie instantanée. Comment est-ce possible ? Cela s’explique, en partie, par l’utilisation de processus basés sur des émotions humaines fondamentales, comme la peur, l’urgence et la cupidité.

Ingénierie sociale, crédulité et attention

Les attaques de phishing utilisent l’ingénierie sociale pour manipuler efficacement les sentiments des victimes.

Des scénarios typiques incluent des e-mails, SMS ou appel téléphonique qui évoquent des situations urgentes, comme une facture impayée ou un problème de sécurité apparent, qui incite à une action rapide. Les criminels conçoivent ces messages pour créer un sentiment d’urgence, poussant ainsi les destinataires à agir sans réfléchir, ce qui les rend particulièrement vulnérables à la tromperie.

C’est exactement le mécanisme utilisé par un arnaqueur pour piéger Marie. Elle a reçu un appel d’un homme qui s’est fait passer pour un agent de la répression des fraudes de la Banque Postale. Durant une conversation habile, mais teintée de coups de pression, il lui a fait croire qu’un prélèvement suspect était en cours sur son compte bancaire et que pour l’interrompre, elle devait cliquer sur un lien envoyé par SMS. Stressée et effrayée, Marie s’est laissé duper, le voleur a alors débité 800 euros sur son compte en banque.

L’illusion de la légitimité

Pour rendre leurs pièges plus convaincants, les attaquants imitent souvent les communications officielles. Ils utilisent des logos d’entreprise authentiques, des noms de domaines presque identiques, et des mises en page professionnelles pour créer une illusion de légitimité.

Parmi les techniques courantes, on trouve des emails sollicitant une « vérification » d’informations de compte, des faux avis de livraison de colis ou des notifications de « sécurité » qui exigent des mises à jour urgentes.

Les conséquences financières et émotionnelles de ces vols numériques

Les dommages subis par les victimes ne se mesurent pas seulement en termes financiers. Les suites émotionnelles et psychologiques aggravent souvent la situation.

Pertes financières directes

En premier lieu, il est vrai que les victimes de l’hameçonnage subissent surtout des pertes financières, parfois considérables. Une cheffe d’entreprise sarthoise, par exemple, a raconté sur France Bleu comment un simple email frauduleux lui a coûté 7 500 euros. Les voleurs avaient mimé l’identité d’un fournisseur pour la convaincre de réaliser un virement urgent. La découverte de la supercherie est intervenue trop tard, les fonds étaient déjà irrécupérables.

Même si l’assurance lui a remboursé la totalité de la somme dérobée, ce délit laisse une empreinte émotionnelle.

Sentiment de vulnérabilité et de trahison

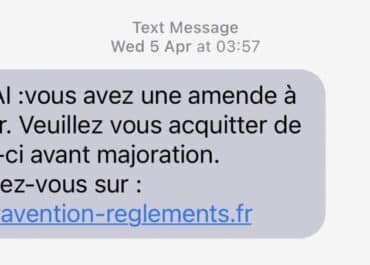

Annabelle, a partagé avec Actu.fr son expérience troublante. Après avoir reçu un SMS lui indiquant qu’une amende de stationnement était due immédiatement, elle a suivi le lien fourni et a payé 30 euros, convaincue que la demande était légitime.

D’autant que ce message n’était que les prémices d’un larcin plus large. Au total, les malfaiteurs ont prélevé 800 euros sur son compte. Lorsqu’elle a réalisé qu’il s’agissait d’une arnaque, le sentiment de trahison était accablant. Annabelle a décrit comment cet incident a non seulement ébranlé sa confiance en sa propre capacité à protéger ses informations, mais a aussi profondément affecté son sentiment de sécurité.

La peur et la honte ont renforcé son anxiété et sa méfiance envers les communications digitales.

Charge mentale renforcée par les recours juridiques

Les efforts pour obtenir réparation après une attaque de phishing peuvent s’avérer pesants. Le processus implique des démarches juridiques et administratives complexes, avec peu de perspectives de récupérer la somme volée.

Cet enchevêtrement de formalités décourage de nombreuses victimes, qui choisissent de ne pas porter plainte ou abandonnent les procédures en cours de route.

Le sentiment d’injustice qui en résulte est profond. Les plaignants se sentent impuissants, trahis non seulement par les imposteurs, mais aussi par un système qui semble incapable de les soutenir efficacement.

Quelles sont les principales stratégies modernes d’hameçonnage ?

Les stratégies de phishing se diversifient avec le développement de la technologie et s’affinent grâce à une meilleure connaissance de la psychologie des internautes.

SMS ou email frauduleux

Tout le monde a déjà reçu ces messages, déguisés en communications officielles, qui demandent de répondre à des situations urgentes.

Prenons l’exemple de Cathy, qui a reçu un SMS de « sa banque » qui l’alertait d’une activité suspecte. Elle devait rapidement confirmer ses informations de compte, la conduisant à révéler ses données personnelles sous l’impulsion de la panique.

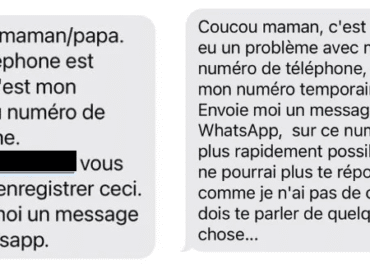

Plus récemment, Cybermalveillace.gouv interpelle sur les faux messages où un prétendu enfant en difficulté demande une aide urgente à ses parents.

Cette fraude utilise habilement les liens familiaux pour provoquer une réaction rapide et dépourvue de suspicion.

Baiting

Le baiting promet des récompenses alléchantes pour soutirer des informations personnelles. Sur les réseaux sociaux, des annonces proposent des bons de réduction pour des marques connues, en échange de quelques coordonnées.

Un exemple notable, rapporté par Safeonweb, montre comment les charlatans se servent de TikTok pour propager de faux bons de réductions Zara.

Même procédé sur Instagram, où il s’agit d’obtenir des coupons de 500€ d’achats chez Shein, en échange d’un paiement de 2 euros, puis d’un abonnement bimensuel de 33 euros. Les internautes seront bien débités, mais ils ne recevront jamais aucune carte cadeaux.

Plutôt récente, l’arnaque aux colis mystères ne cesse de faire des victimes comme le souligne Capital.fr. Alors qu’ils pensent que ces paquets surprise sont une bonne affaire, les acheteurs se verront débiter de plusieurs centaines d’euros, sans jamais rien recevoir.

Voici l’exemple typique d’une publication Facebook frauduleuse, qui tente d’usurper l’identité d’Amazon :

Arnaques aux cryptomonnaies

La promesse ? Des investissements lucratifs dans des cryptomonnaies avec l’assurance de rendements élevés. Pour donner de l’authenticité à leurs paroles, les truands génèrent de faux témoignages provenant de célébrités (Vincent Cassel, Elise Lucet, Francis Cabrel, Jamel Debbouze…), comme le démontre ce reportage de BFMTV.

Un vrai fléau, aussi bien pour les stars utilisées comme appât que pour les personnes escroquées qui tombent dans le piège.

Ci-dessous, une publication d’Elise Lucet sur X (Twitter) pour informer sa communauté sur les tentatives d’escroquerie qui se servent de son image :

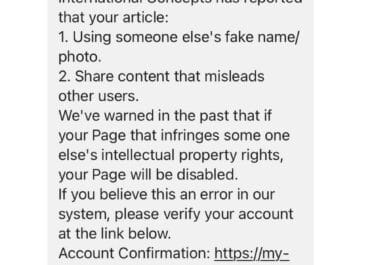

Phishing sur les réseaux sociaux

Les attaques de phishing sur les réseaux sociaux, en hausse de 20 % en un trimestre selon Proofpoint, emploient différentes techniques pour duper les utilisateurs. Les spoliateurs créent des faux profils ou envoient des messages directs, souvent camouflés en alertes de sécurité.

Ces messages incitent les victimes à « vérifier » leurs informations via des liens piégés, exploitant ainsi leur confiance et leur peur de voir leurs pages ou profils être supprimés.

Exemple de scam que les administrateurs de pages Facebook ou Instagram reçoivent parfois :

Spear phishing

Cette technique cible des individus en utilisant des informations spécifiques pour créer des messages extrêmement personnalisés.

L’arnaque au président en est un exemple frappant, qui sévit depuis plusieurs années. Des fraudeurs se font passer pour des dirigeants d’entreprise pour extorquer des sommes importantes à « leur » société. En 2023, un réseau de malfrats fut démantelé, après avoir réussi à dérober 38,3 millions d’euros à deux entreprises françaises, grâce à ce système frauduleux. Un article passionnant à lire sur France TV.

Nos conseils pour repérer les tentatives de vol de données

Voici des stratégies efficaces pour identifier et éviter les pièges courants du phishing, peu importe sa forme.

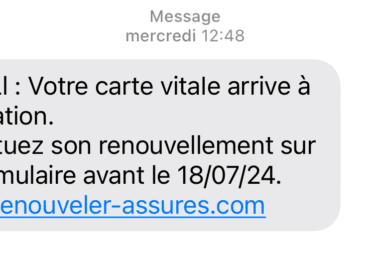

Vérification et scepticisme initial

En premier lieu, considérez tout message inattendu comme suspect. Une vérification rapide sur Internet révèle si la situation décrite est louche. Ensuite, prêtez une attention particulière à l’adresse de l’expéditeur : les hackeurs utilisent souvent des domaines qui imitent de près ceux d’organisations ou qui semblent cohérents pour créer une illusion de légitimité.

Par exemple, dans ce faux SMS d’Ameli, l’URL n’est pas dénuée de sens, même si elle n’a rien d’officiel :

Comment se protéger contre le phishing ?

Comme toujours quand il s’agit de sécurité informatique : mieux vaut prévenir que guérir. Alors, voici des conseils avancés pour sécuriser vos informations contre ces menaces numériques.

Renforcez les mécanismes d’authentification

L’une des étapes les plus importantes pour sécuriser vos comptes en ligne est l’utilisation de la double authentification (2FA). Cette couche supplémentaire de sécurité nécessite votre mot de passe, mais aussi un code envoyé à votre téléphone ou généré par une application.

Même si un pirate obtient votre mot de passe, l’accès reste protégé par cette seconde vérification.

Formez-vous continuellement sur les pratiques de scam

La sensibilisation continue à la cybersécurité est essentielle pour connaître les dernières tactiques de phishing et savoir comment les contrer. Mieux vous saurez reconnaître ces processus malhonnêtes, plus vous serez à l’abri.

Ne partagez pas vos informations personnelles sur le web

Minimiser votre empreinte numérique réduit considérablement votre vulnérabilité en ligne.

Une astuce efficace pour limiter les risques est d’utiliser des adresses email secondaires pour les concours, téléchargement de contenu ou les services peu utilisés. Limitez aussi au maximum les informations personnelles partagées sur les réseaux sociaux.

Le cas échéant, si vous trouvez que vos données sont trop présentes sur la toile, vous pouvez faire appel à WebCleaner pour les supprimer et renforcer la protection de votre vie privée.

En effet, si le Règlement Général sur la Protection des Données (RGPD) doit vous garantir le droit à la suppression de vos informations personnelles (« droit à l’oubli »), il est souvent complexe, voire impossible de le faire appliquer, notamment auprès de groupes américains comme Google ou Meta (Facebook, Instagram, WhatsApp). Ces plateformes considèrent que les informations que vous avez vous-même diffusées ou celles qui concernent votre activité professionnelle font exception à ce Règlement.

C’est le cas de Google, qui refuse de dé-référencer les données publiées, comme votre nom personnel, dont il considère que vous êtes l’auteur ou qu’il analyse comme étant attaché à une entreprise que vous gérez.

Optez pour des technologies respectueuses de la vie privée

Saviez-vous qu’il existe des moteurs de recherche qui ne traquent pas votre activité en ligne, comme DuckDuckGo ? Le français Qwant, soumis au RGPD ou le réseau Tor, qui anonymise l’origine de connexions, réduisent considérablement le risque que vos données soient utilisées à des fins malveillantes.

Comment réagir si vous êtes victime de cette tromperie ?

La découverte d’un abus de confiance est souvent un choc. Cependant, une réponse rapide est essentielle pour limiter les dommages. Voici des démarches à suivre pour faire face à cette situation difficile.

1. Signaler la fraude

Commencez par le signalement de l’incident. Pour les contenus illégaux sur internet, la plateforme PHAROS est à votre disposition. Les emails indésirables peuvent être signalés sur Signal-Spam.fr, qui lutte contre la propagation des scams.

En cas d’incident impliquant vos coordonnées bancaires, il est impératif de contacter votre banque sans délai pour sécuriser vos actifs, mais aussi d’utiliser le service Perceval de la Gendarmerie.

2. Porter plainte

Vous pouvez vous rendre directement à un commissariat de police ou une gendarmerie pour faire état de la situation. La pré-plainte en ligne est également une option qui simplifie les procédures et vous fait gagner du temps.

3. Obtenir un soutien psychologique

Subir une escroquerie est psychologiquement éprouvant. Discuter de ce qui s’est passé avec des amis ou des proches reste salvateur pour traverser cette période.

En cas de forts dommages émotionnels, qui causent un stress et une anxiété élevés, vous pouvez prendre rendez-vous chez un psychologue. Par ailleurs, il existe des groupes de soutien, disponibles en ligne et en personne, pour échanger avec d’autres victimes et découvrir des stratégies de reconstruction.

4. Protéger vos comptes

Changez immédiatement tous vos mots de passe par des formules complexes, qui combinent chiffres, lettres et symboles.

Si vos informations personnelles ont été divulguées, pensez à utiliser les services de WebCleaner pour les effacer du web au plus vite.

Face à la montée incessante du phishing, et de la fraude numérique en général, comprendre et contrer ces stratégies devient impératif pour votre sécurité. Alors que les méthodes d’arnaque évoluent et se complexifient, il est important de continuer à vous former et à renforcer votre protection.

Pour approfondir vos connaissances sur les cybermenaces, nous vous invitons à lire notre dossier : Cybersécurité : Comment éviter l’usurpation d’identité et la fraude documentaire ?